Comment mon compte peut être piraté ?

Un compte ou système informatique peut être piraté de différentes manières.

Tout d’abord, il peut s’agir d’une intrusion permise via l’exploitation d’une faille de sécurité non corrigée. Quand il s’agit de services web, ce type de failles est désormais assez vite corrigé et la plupart des entreprises responsables de ces services vous préviendront d’un risque de sécurité et vous demanderont de rapidement modifier vos mots de passe. S’il s’agit de services sur vos serveurs ou logiciels présents sur vos ordinateurs, ces failles sont corrigées avec les mises à jour proposées par les éditeurs, d’où l’importance des mises à jour régulières.

Il peut également s’agir d’une intrusion sur votre réseau. Soit une intrusion physique si les pirates se sont introduits dans vos locaux et ont branché des équipements directement sur votre réseau. Soit une intrusion à distance si vous avez une configuration d’accès à votre réseau peu sécurisée (clef Wifi, routeur, pare-feu mal configurés).

Enfin, la plupart des piratages exploitent la naïveté ou l’imprudence de nous, utilisateurs humains. Dans cette première partie, nous vous détaillons comment éviter la première de ces imprudences : l’utilisation de mots de passe simples ou uniques.

L’authentification

Le mécanisme permettant de s’assurer qu’un accès est effectué par une entité légitime est appelé authentification. Pour accéder à un compte sur un site internet, un webmail, votre ordinateur…, vous devez vous authentifier.

En informatique, il existe plusieurs moyens de s’authentifier. On peut parler d’authentification biométrique (utilisation de vos données biométriques telle que empreintes digitales, palmaires ou rétiniennes), mais aussi d’authentification à deux facteurs (2FA : Two Factors Authentification) qui vient doubler une première authentification avec une méthode d’authentification complémentaire.

Toutefois, la méthode d’authentification la plus courante est encore celle du mot de passe en authentification unique. C’est pourquoi beaucoup de comptes peuvent se faire pirater si les mots de passe ne sont pas assez robustes.

Les techniques de vol de mot de passe

Les attaques par force brute ou bruteforce attack

Cette technique consiste à tester toutes les combinaisons possibles de mots de passe jusqu’à trouver le bon. Automatisée grâce à des programmes informatiques, elle est très répandue chez les pirates et prend plus ou moins de temps en fonction de la longueur et de la complexité du mot de passe. Plus il est simple, plus il est facile à trouver. Aussi, les mots de passe courts ou dépourvus de caractères spéciaux sont particulièrement vulnérables.

Les attaques par dictionnaire

On appelle attaque par dictionnaire une tentative de crackage de mot de passe (ou de leur hash) en testant tous les mots issus d’une base de données. Ces bases représentent de bons lexiques regroupant les mots de passe statistiquement les plus utilisés. Ainsi, un programme malveillant qui testerait tous ces mots de passe (ou dérivé des hash) aura une chance de pénétrer votre compte.

Vous pouvez tester si votre email ou mot de passe fait partie des informations connues par les pirates sur le site fourni en fin d’article.

Encore une fois ici, plus le mot de passe est simple, plus il est facile à trouver. Il est courant de considérer qu’en rajoutant un caractère spécial et un chiffre à un mot qu’il vous est facile de retenir, ou bien en remplaçant quelques lettres par des chiffres selon le mode « leet speak » (par exemple : P455w0rd où le a est remplacé par un 4, le s par un cinq et le o par zéro), que le mot de passe sera alors assez robuste pour ne pas être trouvé. Il n’en est rien, et au contraire les programmes malveillants connaissent ces astuces et testent les mots de passe avec leur variantes (minuscules, majuscules, caractères leet speak, ajout d’un caractère spécial).

Par ailleurs, le lexique peut être défini manuellement si le pirate vous cible particulièrement et qu’il a accès à quelques unes de vos informations personnelles : adresse, date de naissance de vous ou vos proches, nom d’animaux… généralement accessibles depuis les réseaux sociaux.

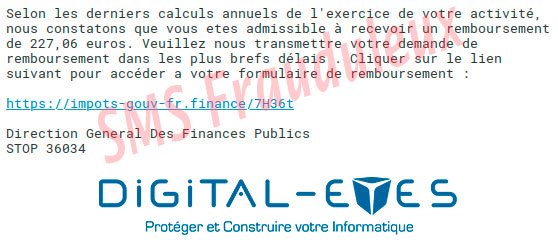

Le hameçonnage ou phishing

Vous pouvez également donner l’accès à votre compte en donnant à votre insu vos identifiants de connexion. C’est ce qui arrive avec des techniques de piratage appelées hameçonnage ou phishing.

Très fréquent, ce type d’attaque est basé sur le “leurre“.Vous recevez un sms ou un mail d’un expéditeur connu (votre banque, la sécurité sociale, les impôts…) vous demandant de cliquer sur un lien. Ces messages d’apparence officielle sont en fait des messages frauduleux qui n’ont qu’un seul objectif : vous inciter à donner vos identifiants ou même vos coordonnées bancaires pour vous voler vos données personnelles ou de l’argent.

Vous recevez un sms ou un mail d’un expéditeur connu (votre banque, la sécurité sociale, les impôts…) vous demandant de cliquer sur un lien.

Retrouvez ici notre précédent article “J’ai reçu un SMS, comment savoir si je peux cliquer sur le lien“ qui détaille ce type d’attaque. Nous reviendrons par ailleurs sur les bonnes pratiques à adopter dans ce cas dans un prochain article.

Réinitialisation du mot de passe : quand votre compte mail devient le maillon faible

Si un pirate accède à votre compte de messagerie, il lui sera très facile de prendre la main sur d’autres comptes. Comment ?

En effet, la plupart des sites vous propose en cas de mot de passe oublié de vous envoyer par email un lien comme moyen de réinitialisation du mot de passe. En ayant accès à votre email, et en utilisant cette méthode, le pirate peut alors réinitialiser tous les mots de passe de tous vos comptes pour lesquels vous avez utilisé votre email. C’est une des méthodes employées pour pirater facilement votre compte Facebook, quand c’est d’abord votre mail qui a été piraté.

Le post-it, le carnet, le fichier excel… les gestionnaires de mots de passe non protégés

Les bonnes vieilles habitudes peuvent parfois avoir des conséquences dramatiques…

Il vous arrive peut-être de noter vos mots de passe sur des post-it collés sur le bureau ou de les réunir dans un carnet. Peut-être utilisez-vous votre messagerie, un fichier texte ou un tableur enregistré sur votre poste informatique.

Mais, sans compter le fait que sans le support sous la main impossible d’accéder à vos comptes, ces documents physiques ou numériques peuvent être exposés aux risques si l’accès n’est pas sécurisé. Le carnet ou le post-it peut être perdu ou volé, la messagerie ou l’ordinateur être piraté.

Comment faire un mot de passe robuste ?

Pourquoi faut-il renforcer ses mots de passe ?

Vous avez tous eu écho de la règle vous demandant de saisir un mot de passe de 8 caractères avec au moins une minuscule, une majuscule, un caractère spécial, un chiffre… La raison de cette règle est pour rendre plus difficile la découverte d’un mot de passe par essai de toutes les combinaisons possibles (attaque par force brute par exemple, cf.ci-dessus).

En effet, un code PIN composé de 4 chiffres peut être découvert en 10 000 essais maximum. C’est pourquoi vous n’avez généralement droit qu’à 3 essais. Mais pour les mots de passe, on ne peut pas toujours mettre en place de blocage par nombre d’essais. Il est donc demandé des mots de passe plus robustes.

Avec un mot de passe contenant 8 caractères dont des majuscules, minuscules, chiffres, il faut 62 combinaisons par caractère, soit 200 000 milliards de combinaisons. Alors suffisant ? En fait, non ! Avec la puissance de calcul des ordinateurs, ou même en utilisant celle de plusieurs ordinateurs faisant fonctionner le même programme d’attaque, il est possible de casser ce type de mot de passe en seulement 3 heures, 1 jour si vous rajoutez un caractère spécial.

3 heures pour craquer un mot de passe de 8 caractères, 1 jour si vous rajoutez un caractère spécial

Avec un mot de passe contenant 8 caractères dont des majuscules, minuscules, chiffres, il faut 62 combinaisons par caractère, soit 200 000 milliards de combinaisons. Alors suffisant ? En fait, non ! Avec la puissance de calcul des ordinateurs, ou même en utilisant celle de plusieurs ordinateurs faisant fonctionner le même programme d’attaque, il est possible de casser ce type de mot de passe en seulement 3 heures, 1 jour si vous rajoutez un caractère spécial.

Bref, cette façon de générer des mots de passe n’est finalement plus la meilleure façon de produire un mot de passe. Par ailleurs, ces mots de passe sont difficiles à produire et à mémoriser pour nous humain.

Les règles à suivre pour la création de vos mots de passe

Rien de personnel ou prédictible

Un pirate qui aurait envie de rentrer sur votre compte va tenter votre nom/prénom, celui des enfants, de papa, maman, votre nom de jeune fille si vous êtes une femme, de votre animal de compagnie… associé à votre date de naissance, votre numéro de département. Tout cela est en effet devinable, en consultant par exemple vos réseaux sociaux.

N’utilisez donc pas un mot de passe qui vous caractérise facilement, il doit être dépersonnalisé.

Un mot de passe compliqué et long

Le mot de passe ne doit pas être “lisible”, et au plus il est long, au plus il est difficile à craquer.

La CNIL (Commission Nationale de l’Informatique et des Libertés) et l’ANSSI (Agence Nationale de la Sécurité des Systèmes d’Information) préconisent un mot de passe avec au moins douze caractères et quatre types différents : minuscules, majuscules, chiffres et caractères spéciaux. Mais, un tel mot de passe, c’est compliqué à retenir ? Pour vous aider, il existe deux méthodes, voici deux exemples donnés par l’ANSSI :

-

Méthode phonétique* : “J’ai acheté huit cd pour cent euros cet après-midi” donnera ght8CD%E7am

-

Méthode des premières lettres* : “un tien vaut mieux que deux tu l’auras” donnera 1tvmQ2tl’A.

Ce format permet de générer des mots de passe de robustesse considéré comme bonne, mais on peut mieux faire…

La passphrase ou phrase secrète

Plus robuste, et plus facile à retenir, la passphrase (phrase secrète ou phrase de passe en français) est une succession de 3 à 4 mots. Il faut choisir des mots de taille suffisante (minima 5 lettres pour une passphrase à 3 mots), indépendants les uns des autres, pris au hasard dans un dictionnaire (ce n’est pas une phrase qui a un sens verbal). On sépare ces mots avec un caractère, généralement le signe moins, mais ce peut être un autre caractère. On peut choisir d’écrire tous les mots en minuscule ou avec quelques lettres en majuscules. De cette façon à titre de comparaison, une passphrase de 3 mots nécessite des siècles pour être craquée.

Une passphrase est un mot de passe constitué de 3 ou 4 mots indépendants, éventuellement séparés par un symbole. Elle est facile à retenir et à taper, mais difficile à deviner. Il faudrait des siècles pour casser cette phrase secrète.

exemple* : courgette-voiture-chêne

Changez régulièrement vos mots de passe

Pour aller plus loin dans la sécurisation, notamment de vos comptes les plus sensibles, vous pouvez renouveler vos mots de passe régulièrement. Tous les 90 jours / 3 mois est une fréquence raisonnable. En effet, cette précaution permet de rendre invalide l’authentification à un compte au cas où une faille de sécurité ou un vol de données aurait permis la récupération de votre mot de passe sans que vous ne vous en soyez rendu compte.

Un compte, un mot de passe

N’utilisez pas un unique mot de passe (ou variante d’un même mot de passe). Certes, c’est plus facile à retenir, mais si un pirate met la main dessus, c’est le pactole pour lui. En effet, la plupart des comptes piratés le sont par la propagation d’une intrusion sur un compte, par exemple un compte de webmail peu sécurisé (orange.fr, wanadoo.fr, yahoo.fr, msn.com…) et ou le piratage de compte gmail.com ou facebook par l’utilisation d’un mot de passe trop faible. Si le pirate découvre l’un de vos mots de passe, il tentera très vite de tester ce mot de passe et ses variantes sur d’autres comptes, en priorité votre compte mail.

Notez que toutes les manipulations faites par des pirates décrites ci-dessus sont rarement effectuées manuellement. Ce sont des petits programmes, si simples à utiliser et si facilement accessibles qu’ils sont parfois utilisés par des adolescents qui s’exercent au piratage informatique…

Comment gérer tous mes mots de passe ?

Vous connaissez à présent les règles pour créer des mots de passe robustes et vous savez qu’il faut les stocker dans un lieu sûr ; au revoir le carnet, les post-it ou encore le tableur excel. Mais comment créer, retenir, gérer les mots de passe pour chacun de vos comptes web (et il y en a !) en suivant les bonnes pratiques, sans ce que ce soit une contrainte ? La solution : utiliser un gestionnaire de mots de passe.

C’est quoi un gestionnaire de mots de passe ?

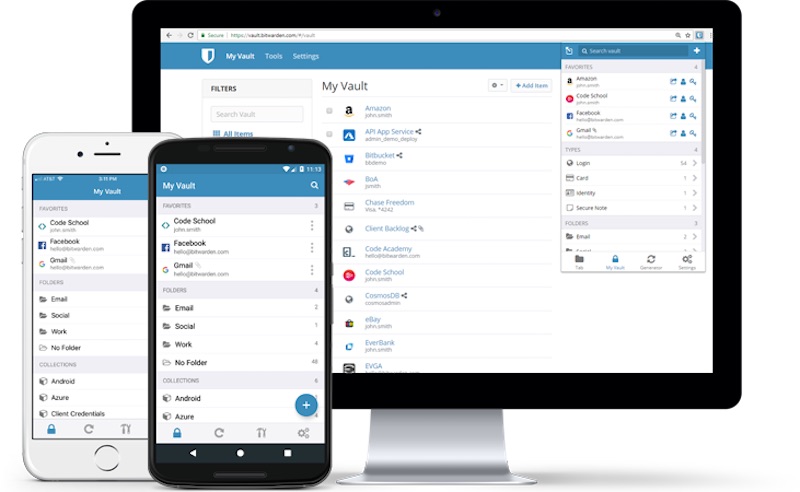

Si l’on devait faire une comparaison simple, un gestionnaire de mots de passe est comme un coffre-fort numérique. Il peut se présenter sous la forme d’un logiciel à installer ou d’un service en ligne. Son rôle principal est de stocker tous les identifiants (login/mot de passe) de vos comptes (accès à des sites internet, à des applications…).

Les gestionnaires de mots de passe vous garantissent la sécurisation de vos identifiants par des mécanismes de chiffrement. Il en existent plusieurs qui offrent des fonctionnalités plus ou moins complètes, gratuites ou payantes.

Les possibilités du gestionnaire de mot de passe

En fonctionnalité de base, les gestionnaires de mots de passe centralisent les identifiants – login et mot de passe. Ils peuvent aussi proposer plusieurs services, dont notamment :

-

le remplissage automatique des formulaires de connexion avec votre login et mot de passe, ou de formulaires de création de compte web avec des informations élargies (adresse, téléphone…)

-

la création de notes sécurisées avec des informations que vous voulez garder accessibles mais stockées en sécurité

-

l’enregistrement de vos cartes de paiement pour faciliter vos achats sans saisir les numéros de CB

-

un générateur de mots de passe pour créer des mots de passe robustes, avec les caractères nécessaires, en nombre suffisant, parfois sous forme de passphrase

-

la synchronisation des mots de passe entre différents supports – ordinateur, smartphone, tablette

-

la protection contre le hameçonnage (phishing) avec l’enregistrement et l’utilisation des adresses correctes des sites internet associées à vos comptes

-

le partage de mots de passe avec vos collaborateurs, votre famille.

Comment s’utilise un gestionnaire mot de passe ?

Tous les gestionnaires de mots de passe utilisent le même principe pour ouvrir votre coffre : il vous sera demandé de vous authentifier. Cette authentification pourra être un mot de passe très robuste, appelé mot de passe maître ; ce sera le seul à retenir. Il sert de clef pour ouvrir votre coffre à mots de passe. Dès lors, vous accédez à vos identifiants enregistrés, vous pouvez les consulter, en ajouter ou les supprimer.

Les gestionnaires qui ont une extension à installer sur votre(vos) navigateur(s) préféré(s) permettent le remplissage automatique des formulaires (identifiants, mots de passe…).

Certains gestionnaires savent reconnaître la page sur laquelle vous naviguez. Si un identifiant/mot de passe est enregistré pour cette page, le bon identifiant vous est proposé, vous n’avez plus qu’à le sélectionner et vous êtes connecté. Ceci est un avantage en terme de sécurité informatique et peut vous alerter sur des tentatives d’attaque par phishing (cf encadré).

Vous recevez un email vous invitant à vous rendre sur le site de votre banque. Vous avez cliqué sur le lien du mail et vous arrivez sur une page ressemblant à la page de connexion de votre banque. Votre gestionnaire de mots de passe ne vous propose aucun identifiant alors que vous savez avoir enregistré votre mot de passe pour ce compte !!

Et bien, l’absence de proposition par votre gestionnaire doit vous alerter. Manifestement, l’adresse du site sur lequel vous êtes n’est pas l’adresse de votre banque. Vous êtes certainement en train de vous faire piéger. Quittez la page, et si besoin, rendez-vous sur le site de votre banque en utilisant l’adresse enregistrée dans votre gestionnaire.

Note : l’adresse enregistrée d’un site peut avoir été modifiée de façon normale et légitime et dans ce cas votre gestionnaire ne reconnaîtra pas non plus la nouvelle adresse. Ce sera très rarement le cas pour un site institutionnel (services publics, banques…). Si vous êtes certain de la légitimité de la nouvelle adresse, vous pourrez mettre à jour votre gestionnaire avec celle-ci.

Quel gestionnaire de mots de passe choisir ?

Il existe plusieurs gestionnaires de mots de passe que nous avons passés en revue.

En solution avec abonnement payant, les plus connus sont Lastpass, 1Password et Dashlane. Ils sont utilisables depuis n’importe quel navigateur, ordinateur ou smartphone, tout est synchronisé. Mais vous devez souscrire à un abonnement et vous ne maîtrisez pas vraiment où et comment sont stockées vos données.

En gratuit, on peut citer Keepass dont le code source a été audité et validé par l’ANSSI. C’est un gage de sécurité mais Keepass ne fonctionne pas en mode connecté et vous ne pourrez y accéder que depuis l’ordinateur sur lequel vous l’avez installé. C’est un peu comme le carnet papier sur lequel vous notez vos mots de passe, mais en version numérique sécurisée. A noter qu’il existe des variantes de Keepass permettant d’étendre les capacités, mais au-delà du fait de perdre la validation par l’ANSSI, aucune de ces solutions ne nous a convaincus.

Et les gestionnaires de mots de passe intégrés à votre navigateur ou système d’exploitation ?

Tous les navigateurs Internet modernes – Chrome et dérivés (dont Brave et Edge), Safari, Firefox… Opera – mais également les systèmes d’exploitation Microsoft Windows, ChromeOS, Linux (dont ZorinOS que nous recommandons) et Apple vous donnent un moyen de stockage de vos identifiants. Soit ces données sont stockées localement, et uniquement accessibles sur votre ordinateur, soit elles sont liées à un compte (Google, Microsoft, Apple….). Dans tous les cas, ces comptes vous lient au navigateur et vos identifiants ne sont accessibles que via ce compte. Autrement dit, si vous avez choisi de mettre vos mots de passe sur votre compte Google, vous ne pourrez les utiliser que sur un navigateur Chrome. Si vous basculez vers Safari ou Firefox, il vous faudra procéder à une exportation et importation d’identifiants, des procédures pas toujours évidentes à faire.

Lequel choisir alors ?

Digital-Eyes a sélectionné pour vous Bitwarden, un gestionnaire de mots de passe avec une formule gratuite suffisamment complète, simple d’utilisation et sécurisée.

Bitwarden, votre gestionnaire de mot de passe

Les fonctionnalités de Bitwarden

L’interface simplifiée de Bitwarden propose 4 fonctionnalités principales :

-

Enregistrement des données de connexion de vos comptes : login/identifiant, mot de passe et adresses du site. En vous rendant sur un site, un clic et Bitwarden remplira automatiquement les champs de connexion si vous êtes sur la bonne adresse du site.

-

Enregistrement de notes sécurisées, carte(s) de paiement : Bitwarden vous permet d’enregistrer les informations d’une carte de paiement ou sur votre identité pour faciliter le remplissage de formulaire sur internet. Il est également possible de créer des notes sécurisées composées de textes libres, qui seront protégées de la même façon que vos autres informations enregistrées dans votre coffre numérique.

-

Champs de recherche : permet de retrouver une information avec des mots clefs.

-

Générateur de mots de passe : un clic et vous disposez d’un mot de passe robuste lors de la création d’un nouveau compte web. Bitwarden propose l’option passphrase.

Les avantages de Bitwarden

L’installation de Bitwarden est possible sur votre serveur, et nous la préconisons. Pas tous les gestionnaires de mots de passe le propose mais c’est un gros plus en terme de sécurité informatique. En effet, de cette manière, vous gardez vos données sensibles chez vous tout en bénéficiant de la puissance et de la sécurité mises en oeuvre par Bitwarden. C’est notre choix de solution aussi bien à domicile qu’en entreprise.

En hébergement sur votre serveur, Bitwarden ne nécessite pas d’abonnement, il est donc gratuit et vous n’êtes pas limité en nombre de compte utilisateur.

La version gratuite de Bitwarden est complète. Elle est compatible sur tous les supports : ordinateur de bureau, ordinateur portable, tablette, smartphone, quelque soit le système d’exploitation (Windows, Linux, macOS, Android, iOS). Elle vous propose un stockage illimité de mots de passe.

Des fonctionnalités premium (payantes) vous permettent d’aller plus loin, par exemple en vous donnant la possibilité de partager des mots de passe au sein de votre famille ou avec des collaborateurs.

Bitwarden est open source : tout le monde y a accès, 100 % transparent. Il a été audité par des experts en sécurité informatique indépendants.

Il stocke uniquement des versions chiffrées des mots de passe que vous déverrouillez avec votre mot de passe maître. Personne à par vous ne peut ouvrir votre coffre sans le mot de passe.

Et côté utilisation, c’est le top : un seul mot de passe à retenir (mot de passe maître), les identifiants du site vous sont proposés et les formulaires de connexion sont remplis en un clic. Votre coffre est synchronisé quelque soit le navigateur Internet que vous utilisez, et quelque soit l’ordinateur ou smartphone vous appartenant.

Si vous disposez d’un lecteur d’empreinte digitale (de plus en plus courant sur les téléphones mobiles et même sur certains ordinateurs), vous pouvez l’utiliser pour déverrouiller votre coffre à mots de passe à la place de la saisie de votre mot de passe maître.

Si vous ne disposez pas de serveur, vous pouvez également créer un compte Bitwarden sur le site.

Digital-Eyes vous accompagne

Nous pouvons effectuer l’installation sur votre serveur existant (si compatible), ou bien vous fournir le serveur clef en main, et nous proposons également la mise à disposition de compte de gestionnaire de mots de passe sur nos serveurs lorsque vous n’avez pas l’intention de vous équiper avec vos propres serveurs.

Nous vous accompagnons également pour la prise en main de l’outil (guide d’utilisation, atelier pratique…).

Pour en savoir plus, contactez-nous.

Vérifiez sur ce site (en anglais) si votre email a fait l’objet d’une récupération par des pirates lors d’une attaque ou d’une faille de sécurité informatique.

Vérifiez sur ce site le temps qu’il faudrait pour craquer vos mots de passe.

*Vous serez d’accord avec cette affirmation : un mot de passe, ça doit rester secret. Cet article étant public, les mots de passe cités en exemple ne doivent pas être utilisés pour sécuriser un compte car rien ne peut garantir qu’ils ne seront pas ajoutés dans un lexique pour attaque par dictionnaire.